1.Selinuxį≤»ęĽķ÷∆ľÚĹť

Selinux «Google‘ŕAndroid 4.4…Ō’ż ĹÕ∆≥ŲĶń“ĽŐ◊“‘SELinuxő™Ľýī°”ŕļň–ńĶńŌĶÕ≥į≤»ęĽķ÷∆°£∂ÝSELinux‘Ú «”…√ņĻķNSA£®Ļķį≤ĺ÷£©ļÕ“Ľ–©Ļęňĺ£®RedHat°ĘTresys£©…Ťľ∆Ķń“ĽłŲ’Ž∂‘LinuxĶńį≤»ęľ”«ŅŌĶÕ≥°£

NSA≥ű…Ťľ∆Ķńį≤»ęń£–ÕĹ–FLASK£¨»ę≥∆ő™Flux Advanced Security Kernel£®”…Utaīů—ßļÕ√ņĻķĻķ∑ņ≤ŅŅ™∑Ę£¨ļůņī”…NSAĹę∆šŅ™‘ī£©£¨ĶĪ Ī’‚Ő◊ń£–Õ’Ž∂‘DTOSŌĶÕ≥°£ļůņī£¨NSAĺűĶ√LinuxłŁĺŖ∑Ę’ĻļÕ∆’ľį«įĺį£¨ňý“‘ĺÕ‘ŕLinuxŌĶÕ≥…Ō÷ō–¬ ĶŌ÷ŃňFLASK£¨≥∆÷ģő™SELinux°£

Linux Kernel÷–£¨SELinuxÕ®ĻżLinux Security Modules ĶŌ÷°£‘ŕ2.6÷ģ«į£¨SElinuxÕ®ĻżPatch∑Ĺ Ĺ∑Ę≤ľ°£ī”2.6Ņ™ ľ£¨SELinux’ż Ĺ»Ž◊§ńŕļň£¨≥…ő™ĪÍŇš°£

ňš»ĽSELinux“—‘ŕLinuxńŕļň÷–īś‘ŕŃňĹŁ ģńÍ£¨Ķę÷ŃĹŮ»‘”–ļ‹∂ŗĻ‹ņŪ‘Ī”…”ŕĶ£–ń∆šŇš÷√Ķńłī‘”–‘∂Ý∆ķ÷ģ≤Ľ”√°£ňš»Ľ–Ū∂ŗLinuxĻ‹ņŪ‘Ī‘ŕňŻ√«ĶńLinux∑ĢőŮ∆ų÷–ĹŻ”√SELinuxņīĪ‹√‚‘ŕį≤◊į”¶”√≥Ő–Ú Ī∂‘ňŁĹÝ––Ňš÷√£¨Ķę‘ŕLinuxį≤»ę–‘∑Ĺ√śSELinux «“ĽłŲ∑«≥£”–”√ĶńĻ§ĺŖ°£

2.SELinux Policy”Ô—‘Ĺť…‹

‘ŕandroidņÔ√ś£¨”–ŃĹłŲņŗ–Õ£¨“Ľ÷÷ «őńľĢ£¨“Ľ÷÷ «ĹÝ≥Ő°£’Ž∂‘’‚ŃĹ÷÷ņŗ–Õ£¨ő“√«Ņ…“‘Ō»ņīŅīŅīňŻ√«Ķń≤ĽÕ¨°£

°ĺ1°Ņ‘ŕandroid…Ō√ś£¨adb shell÷ģļůĹÝ»Ž ÷Ľķ£¨ps -ZŅ…“‘≤ťŅīĶĪ«įĹÝ≥Őňý”Ķ”–ĶńselinuxĶń»®Ōř°£

uő™userĶń“‚ňľ°£SEAndroid÷–∂®“ŚŃň“ĽłŲSELinux”√Ľß£¨÷Ķő™u°£

rő™roleĶń“‚ňľ°£role «Ĺ«…ę÷ģ“‚£¨ňŁ «SELinux÷–“Ľ÷÷Ī»ĹŌłŖ≤„īő£¨łŁ∑ĹĪ„Ķń»®ŌřĻ‹ņŪňľ¬∑£¨ľīRole Based Access Control£®Ľý”ŕĹ«…ęĶń∑√ő Ņō÷∆£¨ľÚ≥∆ő™RBAC£©°£ľÚĶ•Ķ„ňĶ£¨“ĽłŲuŅ…“‘ Ű”ŕ∂ŗłŲrole£¨≤ĽÕ¨ĶńroleĺŖ”–≤ĽÕ¨Ķń»®Ōř°£

init£¨īķĪŪł√ĹÝ≥Őňý ŰĶńDomainő™init°£∂‘ĹÝ≥ŐņīňĶ£¨TypeĺÕ «Domain°£Ī»»Áinit’‚łŲDomain”– ≤√ī»®Ōř£¨∂ľ–Ť“™Õ®Ļżallow”ÔĺšņīňĶ√ų°£

S0ļÕSELinuxő™Ńň¬ķ◊„壔√ļÕĹŐ”ż––“Ķ∂Ý…Ťľ∆ĶńMulti-Level Security£®MLS£©Ľķ÷∆”–Ļō°£ľÚĶ•Ķ„ňĶ£¨MLSĹęŌĶÕ≥ĶńĹÝ≥ŐļÕőńľĢĹÝ––Ńň∑÷ľ∂£¨≤ĽÕ¨ľ∂ĪūĶń◊ ‘ī–Ť“™∂‘”¶ľ∂ĪūĶńĹÝ≥Ő≤Ňń‹∑√ő °£

°ĺ2°Ņ‘ŕandroid…Ō√ś£¨adb shell÷ģļůĹÝ»Ž ÷Ľķ£¨ls -ZŅ…“‘≤ťŅīőńľĢňý”Ķ”–ĶńselinuxĶń»®Ōř°£

u£ļÕ¨—ý «user÷ģ“‚£¨ňŁīķĪŪīīĹ®’‚łŲőńľĢĶńSELinux user°£

object_r£ļőńľĢ «ňņĶń∂ęőų£¨ňŁ√Ľ∑®įÁ—›Ĺ«…ę£¨ňý“‘‘ŕSELinux÷–£¨ňņĶń∂ęőų∂ľ”√object_rņīĪŪ ĺňŁĶńrole°£

rootfs£ļňņĶń∂ęőųĶńType£¨ļÕĹÝ≥ŐĶńDomain∆š Ķ «“ĽłŲ“‚ňľ°£ňŁĪŪ ĺrootńŅ¬ľ∂‘”¶ĶńType «rootfs°£

s0£ļMLSĶńľ∂Īū°£

◊‹ĹŠĹÝ≥ŐļÕőńľĢĶńSContextĶńőńľĢłŮ Ĺ»ÁŌ¬£ļ

user:role:type[:range]

◊Ę“‚£¨∑Ĺņ®ļŇ÷–Ķńńŕ»›ĪŪ ĺŅ…—°ŌÓ°£s0 Ű”ŕrange÷–Ķń“Ľ≤Ņ∑÷°£Ō¬őń‘ŔŌÍŌłĹť…‹rangeňýīķĪŪĶńSecurity LevelŌŗĻōĶń÷™ ∂°£SContextĶńļň–ń∆š Ķ ««į»żłŲ≤Ņ∑÷£ļuser:role:type°£

MACĽýĪĺĻ‹ņŪĶ•őĽ «TEAC£®Type Enforcement Accesc Control£©£¨»Ľļů «łŖ“Ľľ∂ĪūĶńRole Based Accesc Control°£RBAC «Ľý”ŕTEĶń£¨∂ÝTE“≤ «SELinux÷–÷ų“™Ķń≤Ņ∑÷°£

3.TEőńľĢ

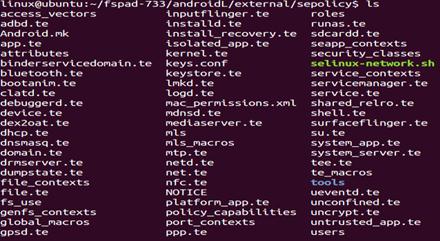

‘ŕAndroidĶń‘ī¬Ž÷–∂‘”¶ĶńTEőńľĢňý‘ŕĶń¬∑ĺ∂ő™/home/linux/fspad-733/androidL/external/sepolicy

’‚–©.teőńľĢ÷–”–allowĶń”Ôĺš£¨‘Ř√«ņīĺŖŐŚĶń∑÷őŲ“ĽŌ¬’‚łŲ”ÔĺšĶńĻ¶ń‹

allow netd proc:file write

’‚Őű”ÔĺšĶń”Ô∑®ő™£ļ

allow£ļTEĶńallow”Ôĺš£¨ĪŪ ĺ ŕ»®°£≥żŃňallow÷ģÕ‚£¨ĽĻ”–allowaudit°Ędontaudit°ĘneverallowĶ»°£

netd£ļsource type°£“≤Ĺ–subject£¨domain°£

proc£ļtarget type°£ňŁīķĪŪ∆šļůĶńfileňý∂‘”¶ĶńType°£

file£ļīķĪŪObject Class°£ňŁīķĪŪń‹ĻĽłÝsubject≤Ŕ◊ųĶń“Ľņŗ∂ęőų°£ņż»ÁFile°ĘDir°ĘsocketĶ»°£‘ŕAndroidŌĶÕ≥÷–£¨”–“ĽłŲ∆šňŻLinuxŌĶÕ≥√Ľ”–ĶńObject Class£¨ń«ĺÕ «Binder°£

write£ļ‘ŕł√ņŗObject Class÷–ňý∂®“ŚĶń≤Ŕ◊ų°£

5.ő Ő‚ĶńĹ‚ĺŲ

≤őŅľņż◊”»ÁŌ¬£ļ

audit(0.0:67): avc: denied { write } for path="/dev/block/vold/93:96" dev="tmpfs" ino=1263 scontext=u:r:kernel:s0 tcontext=u:object_r:block_device:s0 tclass=blk_file permissive=0

∑÷őŲĻż≥Ő£ļ

»Ī…Ŕ ≤√ī»®Ōř£ļ { write }»®Ōř£¨

ň≠»Ī…Ŕ»®Ōř£ļ scontext=u:r:kernel:s0£¨

∂‘ńńłŲőńľĢ»Ī…Ŕ»®Ōř£ļtcontext=u:object_r:block_device

≤√īņŗ–ÕĶńőńľĢ£ļ tclass=blk_file

Ĺ‚ĺŲ∑Ĺ∑®£ļkernel.te

allow kernel block_device:blk_file write;

°ĺ1°ŅSelinux…ŤĪłőńľĢ»®ŌřĹ‚ĺŲįž∑®

[53692.570392] type=1400 audit(12565266.940:42): avc: denied { read write } for pid=10794 comm="m.example.hello" name="led1" dev="tmpfs" ino=39430 scontext=u:r:untrusted_app:s0 tcontext=u:object_r:device:s0 tclass=chr_file permissive=0

∑÷őŲĻż≥Ő£ļ

»Ī…Ŕ ≤√ī»®Ōř£ļ read write

ň≠»Ī…Ŕ»®Ōř£ļ scontext=u:r:untrusted_app:s0 untrusted_app

∂‘ń«łŲőńľĢ»Ī…Ŕ»®Ōř£ļtcontext=u:object_r:device:s0 device

≤√īņŗ–ÕĶńőńľĢ£ļtclass=chr_file chr_file

į—»Ī…ŔĶń»®ŌřŐŪľ”…Ō»•£¨ŐŪľ”ĶńĻż≥Ő»ÁŌ¬°£

cd external/sepolicy:

1.–řłńfile_contexts

/dev/led1 u:object_r:led1_device:s0

2.–řłńdevice.te

type led1_device, dev_type;

3.–řłń untrusted_app.te

allow untrusted_app led1_device:chr_file rw_file_perms;

ŐŪľ”ļ√Ńň÷ģļů÷ō–¬Īŗ“ŽAndroidĶń‘ī¬Ž£¨…’–īsystem.imgļÕboot.img

°ĺ2°ŅSelinux∑ĢőŮ»®ŌřĹ‚ĺŲįž∑®

E/SELinux ( 128): avc: denied { add } for service=led scontext=u:r:system_server:s0 tcontext=u:object_r:default_android_service:s0 tclass=service_manager

ő Ő‚∑÷őŲ£ļī”Ķŕ“ĽłŲő Ő‚÷–ő“√«∑÷őŲ‘ŕ÷ī––ioctl’‚łŲļĮ ż Ī∑ĶĽōŃň“ĽłŲŅ’Ķń÷ł’Ž£¨ī”Ķŕ∂ĢłŲ≤ťŅīĶńńŕ»›÷–ő“√«∑÷őŲĶĹĶńő Ő‚ Īled’‚łŲńŕ»›√Ľ”–Selinux»®Ōř°£

∑÷őŲĻż≥Ő£ļ

»Ī…Ŕ ≤√ī»®Ōř£ļ { add }»®Ōř£¨

ň≠»Ī…Ŕ»®Ōř£ļ system_server

∂‘ńńłŲőńľĢ»Ī…Ŕ»®Ōř£ļdefault_android_service

≤√īņŗ–ÕĶńőńľĢ£ļ service_manager

Ĺ‚ĺŲ∑Ĺ∑®£ļsystem_server.te

allow system_server default_android_service: service_manager add;

į—»Ī…ŔĶń»®ŌřŐŪľ”…Ō»•£¨ŐŪľ”ĶńĻż≥Ő»ÁŌ¬°£

ĹÝ»Žfspad-733/androidL/external/sepolicy÷–

1.‘ŕservice.teőńľĢ÷–ŐŪľ”

type led_service, service_manager_type;

2.‘ŕservice_contextsőńľĢ÷–ŐŪľ”

led u:object_r:led_service:s0

3.‘ŕsystem_server.teőńľĢ÷–ŐŪľ”

allow system_server led_service: service_manager add;

ŐŪľ”ļ√Ńň÷ģļů÷ō–¬Īŗ“ŽAndroidĶń‘ī¬Ž£¨…’–īsystem.imgļÕboot.img

»»Ķ„–¬őŇ

- 1024≥Ő–Ú‘ĪĹŕ£ļŌÚłńĪš ņĹÁĶń≥Ő–Ú‘Ī÷¬ĺī

- –«īīŅÕ1607∆ŕįŗņÓÕ¨—ßĶń◊‘ľŲ–Ň

- ĪūņĻő“ –«īīŅÕ’‚≥°ń£ń‚√ś ‘ŌÍĹ‚ő“∑«Őż≤ĽŅ…

- Ľ™«Ś–«īīŅÕĹŐń„—ßŌį«∂»Ž Ĺ Ī»ÁļőĪ‹Ņ”

- –«īīŅÕ—ß‘Īňř…Š…ķĽÓīůĹ“√ō£°

- °ĺ÷ōįűŌŻŌĘ°ŅĽ™«Ś‘∂ľŻ’ż Ĺ∆Ű”√–¬”Ú√Ż–¬LOGO

- ĪŌ“Ķņ≤£°«ŗīļ≤ĽņŌ ő“√«≤Ľ…Ę≥°

- Ķŕ16Ĺž«∂»Ž ĹŰŖőÔŃ™ÕÝ ¶◊ Ňŗ—ĶįŗŅ™įŗĺę≤ ĽōĻň

- ł„ ¬«ť°™Ń¨–Ý»ż≥°’–∆łĽŠ –«īīŅÕ—ß‘Ī «“™ĪĽ«ņĻ‚ĶńĹŕ

- ĺŘĹĻĽ™«Ś–«īīŅÕ1704Ņ™įŗĶšņŮĪľŇ‹į… …ßńÍ

Õ∆ľŲŅő≥Ő

÷ųĹ≤»ň£ļXena

÷ųĹ≤»ň£ļScorpio

÷ųĹ≤»ň£ļWing

-

Ņ∆ľľł≥ń‹°§÷«“żőīņī

Ņ∆ľľł≥ń‹°§÷«“żőīņī

-

Ļō◊Ęő“√«

Ļō◊ĘĽ™«Ś‘∂ľŻ

Ļō◊ĘīīŅÕ—ß‘ļ

Ļō◊ĘĽ™«Ś‘∂ľŻ

Ļō◊ĘīīŅÕ—ß‘ļ

Ļō◊ĘĽ™«Ś‘∂ľŻ

Ļō◊ĘīīŅÕ—ß‘ļ

Ļō◊ĘĽ™«Ś‘∂ľŻ

Ļō◊ĘīīŅÕ—ß‘ļ

∑ĶĽō

∑ĶĽō

ĶĪ«įőĽ÷√:

ĶĪ«įőĽ÷√:  łŖ∂ňŅő≥Ő

łŖ∂ňŅő≥Ő

‘§‘ľĹ≤ ¶

‘§‘ľĹ≤ ¶

√‚∑— ‘Őż

√‚∑— ‘Őż

»ęĻķ◊…—Į»»ŌŖ£ļ400-611-6270

»ęĻķ◊…—Į»»ŌŖ£ļ400-611-6270